Телефон внезапно «оглох», а крипта исчезла

Представьте: вы сидите дома, телефон внезапно теряет сеть, перезагрузка не помогает — «Нет сети» или только экстренные вызовы. Вы списываете это на сбой оператора, занимаетесь своими делами, а через полчаса на почту прилетают письма о входе в аккаунт биржи с нового устройства и успешном выводе средств. Это классический сценарий атаки SIM-swap.

SIM-swap (SIM swapping, SIM-обмен) — это захват вашего номера телефона через подмену SIM-карты у мобильного оператора. Мошенник убеждает оператора перевыпустить SIM и привязать номер к карте, которой он владеет. Все звонки и SMS, включая коды двухфакторной аутентификации и ссылки на сброс паролей, начинают приходить ему, а не вам.

В 2024 году в Великобритании количество несанкционированных SIM-swap‑операций по данным национальных антифрод‑организаций выросло более чем на 1 055% год к году: с нескольких сотен до почти трёх тысяч инцидентов. Для криптоинвесторов это прямая угроза: номер всё чаще становится «скелетом» цифровой идентичности — через него восстанавливают доступ к почте, биржам и кошелькам.

Как работают SIM-swap-атаки на практике

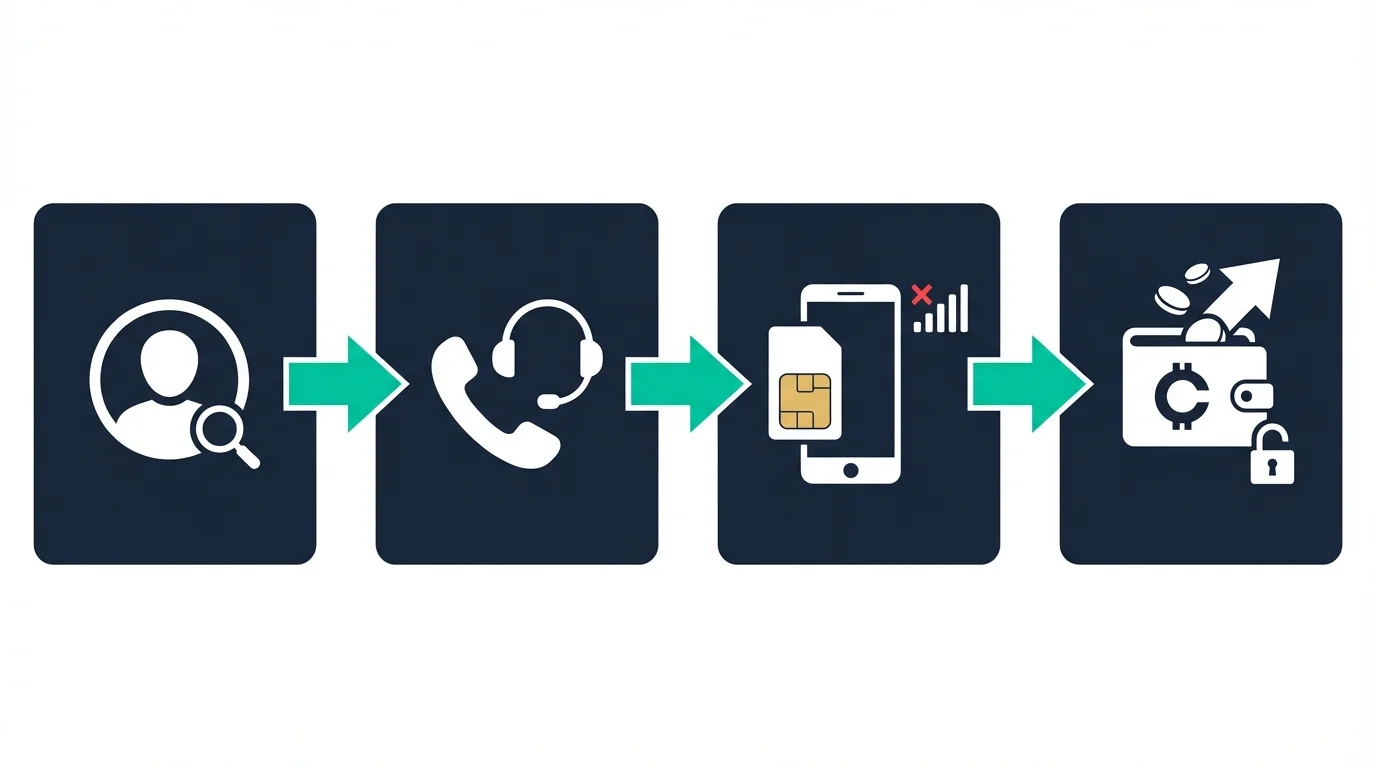

SIM-swap — это не «хак телефона», а комбинация социальной инженерии и слабых процедур у оператора. Типичный сценарий выглядит так.

Этап 1. Сбор данных о жертве

Чтобы убедительно представиться вами в службе поддержки, злоумышленнику нужны персональные данные:

- ФИО, дата рождения, возможный адрес регистрации.

- Последние цифры банковской карты или договора.

- Ответы на контрольные вопросы.

Эту информацию часто берут из слитых баз, старых заявок, взломанной почты или через фишинговые формы в стиле «подтвердите данные для обновления тарифа».

Этап 2. Звонок или визит к оператору

Дальше в ход идёт социальная инженерия:

- Звонок в поддержку с легендой «потерял телефон, нужна новая SIM».

- Личный визит в салон связи с поддельными или украденными документами.

- Использование инсайдера у оператора, который сознательно нарушает регламент.

Если сотрудник не строго следует процедурам (не спрашивает PIN аккаунта, не сверяет документы, не поднимает дополнительные флаги), он может перевыпустить SIM-карту на основании минимального набора данных.

Этап 3. Перенос номера и отключение старой SIM

Как только оператор активирует новую SIM, старая мгновенно теряет сеть. На вашем телефоне:

- Пропадает сигнал («Нет сети», «Only SOS»).

- Исчезают входящие SMS и звонки.

- Перезагрузка не помогает, хотя у окружающих того же оператора всё работает.

С этого момента всем, кто звонит по вашему номеру, отвечает злоумышленник, а одноразовые коды и SMS‑ссылки на сброс пароля уходят на его телефон.

Этап 4. Захват аккаунтов и вывод крипты

Дальше атака идёт по цепочке:

- Сброс паролей на почтовых сервисах, где номер привязан как резервный контакт.

- Сброс паролей и подтверждение входа на биржах и в криптосервисах, которые до сих пор используют SMS как второй фактор.

- Изменение настроек безопасности: включение собственной 2FA, смена адреса для восстановления, удаление ваших резервных контактов.

- Перевод криптоактивов на адреса под контролем атакующего — обычно несколькими траншами и с последующим «отмыванием» через цепочку кошельков и миксеров.

В реальных кейсах от первого «обрубания сети» до полного опустошения аккаунта проходит от 10 до 30 минут — часто меньше, если у жертвы всё завязано на один‑два сервиса.

Реальные кейсы: от десятков тысяч до десятков миллионов

SIM-swap давно перестал быть экзотикой. В новостях и на Reddit регулярно появляются истории:

- Пользователи рассказывают, как за ночь после SIM-swap теряли десятки тысяч долларов в крипте: суммы в диапазоне от примерно 12 000 до 300 000+ долларов исчезали с биржевых аккаунтов, пока владелец пытался восстановить связь с оператором.

- В одном из громких кейсов жертва лишилась около 1 млн долларов в криптовалюте за считанные минуты: телефон «оглох», а вскоре после этого были опустошены её аккаунты на нескольких крупных платформах.

- Расследования on‑chain‑аналитиков фиксировали серии из 17 и более SIM-swap‑взломов с совокупным ущербом свыше 4,5 млн долларов для канадских и американских пользователей.

Отдельная категория — крупные арбитражные споры с операторами связи. В деле Jones v. T‑Mobile злоумышленники добились перевыпуска SIM на номер криптоинвестора, после чего вывели свыше 1 500 BTC и десятки тысяч BCH на момент атаки — ориентировочно около 38 млн долларов по тогдашнему курсу. Арбитр присудил жертве около 33 млн долларов, указав, что оператор не запросил усиленный PIN и нарушил собственные же процедуры безопасности.

Вывод из всех этих историй один: если ваш номер активно используется для входа и восстановления доступа к криптосервисам, SIM-swap превращает обычный сбой связи в риск потери всего криптопортфеля.

Почему SIM-swap особенно опасен для криптоинвесторов

Для владельцев криптовалют SIM-swap — одна из самых неприятных угроз по трём причинам.

Номер стал «мастер-ключом» к аккаунтам

Во многих сервисах номер телефона:

- Используется как логин.

- Хранится как резервный фактор для восстановления пароля.

- Принимает SMS‑коды 2FA.

Если и почта, и биржи, и кошельки завязаны на один и тот же номер, успешный SIM-swap открывает злоумышленнику прямой путь ко всей вашей инфраструктуре.

Скорость: потеря сети → кража за 10–20 минут

В отличие от классического фишинга, где жертва должна ввести данные на поддельном сайте, при SIM-swap инициатором дальнейших действий становится сам атакующий. Как только номер у него в руках, он сам запускает все процедуры восстановления и входов:

- Жертва ещё думает, что это «глюк сети».

- Оператор может тянуть с блокировкой номера.

- В то же время атакующий успевает сбросить пароли, подтвердить входы и вывести средства.

Ограниченная обратимость операций с криптой

Даже если банковская карта пострадавшего ещё позволяет оспорить операцию, с криптовалютой всё сложнее:

- Переводы в блокчейне необратимы по дизайну.

- Биржи могут помочь заморозить активы только если успеют отследить перевод на свои адреса и связать его с конкретным аккаунтом.

- В децентрализованных кошельках (self-custody) никакого «отката» нет вообще.

Поэтому единственная реалистичная стратегия — не допустить, чтобы номер стал единственной точкой отказа.

Пошаговая защита до атаки: что настроить заранее

SIM-swap почти всегда бьёт по тем, у кого номер — центр вселенной безопасности. Цель — убрать номер из роли «единственного ключа» и усложнить жизнь злоумышленнику.

Перейти на app-based 2FA вместо SMS

Первый и главный шаг — максимально отказаться от SMS как второго фактора. Вместо этого:

- Включите 2FA через приложения‑аутентификаторы (Google Authenticator, Authy, встроенный TOTP в менеджерах паролей) на всех биржах, криптосервисах и почте, где это возможно.

- Отключите SMS‑коды как основной метод входа и подтверждения операций. Если сервис позволяет, оставьте номер только как резервный канал уведомлений.

- Храните резервные коды восстановления (backup codes) офлайн: на бумаге в сейфе или в зашифрованном хранилище, а не в галерее телефона.

Так вы привязываете доступ не к номеру, а к конкретному устройству, которое намного сложнее «перехватить дистанционно».

Поставить PIN/пароль на SIM и аккаунт у оператора

Многие операторы позволяют:

- Включить PIN на самой SIM‑карте — тогда при каждой перезагрузке телефона требуется код.

- Назначить отдельный PIN/пароль на аккаунт клиента (account PIN, security PIN), без которого сотрудники не должны вносить изменения в профиль или перевыпускать SIM.

Рекомендуется:

- Включить PIN-код на SIM в настройках телефона и задать сложную комбинацию.

- Позвонить оператору и установить дополнительный секретный PIN/пароль для всех операций по номеру.

- Уточнить, можно ли отключить дистанционный перевыпуск SIM и разрешить его только при личном визите с паспортом.

В деле против T‑Mobile именно игнорирование усиленного PIN стало одной из ключевых ошибок оператора, которая стоила ему десятков миллионов долларов в арбитраже.

Развязать номер и критичные аккаунты

Чем меньше сервисов используют ваш номер как способ входа и восстановления, тем слабее удар SIM-swap.

Практические шаги:

- Уберите номер телефона из email‑аккаунтов, если он там использовался только для получения SMS‑кодов, и переключитесь на app‑based 2FA + резервные коды.

- Создайте отдельный почтовый ящик только под биржи и криптосервисы, не связанный с вашим «публичным» номером.

- Не публикуйте основной номер в открытых источниках (публичные профили, объявления, доменные WHOIS), если он одновременно служит ключом к вашим деньгам.

Использовать аппаратные ключи и холодные кошельки

Для значимых сумм имеет смысл дополнительно «разнести» риски:

- Настроить аппаратные ключи (YubiKey, Titan и аналоги) как второй фактор для почты и, где возможно, для входа в криптобиржи.

- Хранить основной объём криптовалюты на холодных кошельках (hardware wallets), доступ к которым не завязан на SMS‑коды.

- Оставить на биржах и горячих кошельках только те объёмы, которыми вы активно оперируете.

Так SIM-swap, даже если произойдёт, затронет ограниченную часть портфеля.

Что делать в первые 10 минут после подозрения на SIM-swap

Даже при хорошей подготовке гарантий нет. Важно чётко понимать, что делать в момент, когда телефон внезапно теряет сеть, а явных причин нет.

Минуты 0–2: проверить гипотезу и зафиксировать сбой

При первых признаках:

- Попробуйте быстро проверить, нет ли массовой аварии у оператора (через Wi‑Fi на другом устройстве или сайт оператора).

- Если у окружающих того же оператора связь есть, а у вас — нет, относитесь к этому как к возможной атаке.

- По возможности выключите основной телефон, чтобы не держать активную сессию с компрометированным номером.

Важно: не тратьте много времени на «танцы с бубном» вроде десятой перезагрузки. Лишние 5–10 минут могут стоить вам баланса на бирже.

Минуты 2–5: срочно связаться с оператором и заморозить номер

Дальше приоритет — лишить злоумышленника доступа к номеру:

- Позвоните в поддержку оператора с другого устройства — телефона коллеги, родственника, через VoIP‑приложение.

- Сообщите о подозрении на несанкционированный перевыпуск SIM и потребуйте: - немедленно заблокировать все активные SIM по вашему номеру; - запретить любые изменения по номеру до вашей личной верификации по паспорту.

- Запишите: - время звонка; - номер обращения; - имя и должность сотрудника.

Эти данные пригодятся, если дело дойдёт до претензий или разбирательства.

Минуты 5–10: перехватить обратно почту и биржи

Параллельно с оператором нужно вернуть контроль над ключевыми аккаунтами:

- Почта. С другого устройства войдите в основной почтовый аккаунт:

- смените пароль;

- включите/переключите 2FA на приложение;

- принудительно завершите все активные сессии.

- Поиск следов атаки. Проверьте «Входящие», «Удалённые», «Архив»:

- письма о сбросе пароля;

- уведомления о входе с нового устройства;

- подтверждения вывода средств с бирж.

- Биржи и кошельки. Если доступ пока есть:

- смените пароли и выключите SMS‑2FA;

- включите app‑based 2FA или аппаратный ключ;

- при малейшем подозрении выведите основную часть средств на заранее подготовленный холодный кошелёк.

Если доступ к почте уже потерян, сначала запускайте процедуры восстановления через резервные адреса и дополнительные факторы, а затем — обращайтесь в поддержку бирж с запросами на блокировку подозрительных операций.

Юридические и организационные шаги после инцидента

Даже если часть средств уже ушла, важно правильно оформить последствия:

- Подайте заявление в полицию или киберполицию, указав:

- точное время пропажи связи;

- данные по номеру и оператору;

- список затронутых сервисов и примерные суммы.

- Запросите у оператора:

- логи обращения, по которому перевыпустили SIM;

- канал (звонок, визит в салон, онлайн‑чат);

- какие данные использовались для верификации.

- Сохраните:

- выписки по криптосчетам;

- скриншоты уведомлений;

- хэши и детали on‑chain‑транзакций.

Если из логов видно, что оператор нарушил собственные процедуры (не запросил PIN, не сверил документы, выпустил SIM «по звонку»), возможно, имеет смысл проконсультироваться с юристами, специализирующимися на SIM-swap и криптомошенничестве. Крупные прецеденты вроде арбитража против T‑Mobile показывают, что операторы связи могут нести существенную финансовую ответственность за такие ошибки.

Краткий чеклист защиты от SIM-swap

Напоследок — сжатый чеклист, который можно сохранить себе:

- Отключить SMS как основной второй фактор во всех криптосервисах и почте, перейти на приложения‑аутентификаторы и аппаратные ключи.

- Включить PIN на SIM и установить отдельный секретный PIN/пароль у оператора, запретить дистанционный перевыпуск SIM, если есть такая опция.

- Разнести номер и критичные аккаунты: отдельная почта для бирж и кошельков, минимум публичности для номера, на который завязаны деньги.

- Держать основную часть криптоактивов на холодных кошельках, для доступа к которым не нужны SMS‑коды.

- При внезапной пропаже сети: за 10 минут заблокировать номер через оператора, перехватить почту и биржи с другого устройства, зафиксировать все действия и при необходимости подключить полицию и юристов.

TopEx (top-ex.org) — мониторинг криптовалютных обменников, который помогает сравнить курсы и условия и найти надёжный сервис для обмена. На фоне роста SIM-swap‑атак полезно не только знать, где выгоднее менять крипту, но и заранее выстроить базовую кибергигиену, чтобы одна утерянная SIM-карта не обнулила весь портфель.